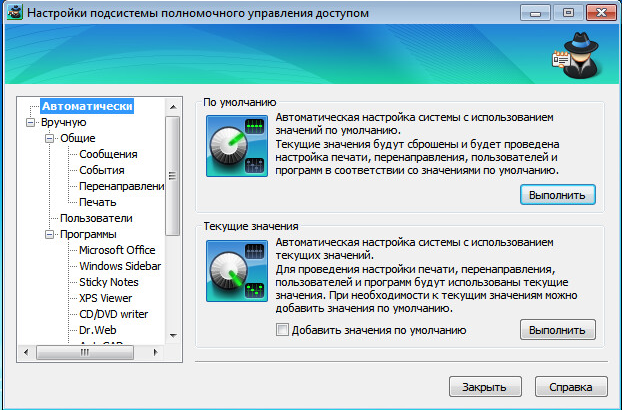

Даем доступ подсистеме полномочного управления доступом в SecretNet 7

ПО SecretNet 7 — это сертифицированное средство защиты информации от несанкционированного доступа для операционных систем семейства MS Windows. Часто возникает вопрос как дать новому пользователю доступ к подсистеме полномочного управления доступом. (далее…)

(далее…)

Решаем ошибку подключения клиента Linux к центру управления антивирусом Dr.Web Enterprise Security Suite.

Имеется продукт Антивирус Dr.Web Enterprise Security Suite, центр управления под управлением ОС Windows 2012 R2, клиент под управлением ОС Centos 7. Версии дистрибутивов: сервер — drweb-esuite-server-10.00.0-201502060-windows-nt-x64, клиент — drweb-workstations_10.1.0.0-1510201250+fstek~linux_amd64.run.

При подключении клиента к серверу командой: drweb-ctl esconnect 192.168.1.10:2193 —Newbie —Key /home/admin/dweb.csd.pub (далее…)

Отключить SELinux на CentOS, Fedora

SELinux (Security-Enhanced Linux) — это система принудительного контроля доступа, она может работать параллельно со стандартной классической системой контроля доступа в linux. SELinux может создавать правила обращения пользователям или программам, что дает возможность ограничить некоторые возможности доступа им. В данной материале описано как задать различные режимы работы подсистемы защиты или просто выключить её в ОС Linux.

Статус SELinux

Команды /usr/sbin/getenforce и /usr/sbin/sestatus используются для проверки текущего статуса SELinux. Команда getenforce возвращает значение Enforcing, Permissive, или Disabled. Команда getenforce возвращает Enforcing когда SELinux активирован (правила политики SELinux принудительные):

Утилита ss в Linux (мониторинг сети в Linux)

Утилита ss в Linux пришла за место системной утилиты netstat. Главное отличие netstat от ss это принцип работы. Если системная утилита netstat для работы сканировала всю директорию /proc для получения необходимой информации, то утилита ss построена на базе отдельной подсистемы.

Итак, с помощью утилиты ss, можно быстро и качественно анализировать сетевые соединения системы.

$ ss опции [фильтр_состояния] [фильтр_адреса]

Опции утилиты ss

Для анализа сетевых подключений в Linux с помощью утилиты ss можно использовать следующие опции: (далее…)

Порты для работы Active Directory через сетевой экран

Для нормального функционирования Active Directory находящимся за сетевым экраном (firewall) необходимы открытые порты:

TCP и UDP порт 88 для Kerberos авторизации;

TCP и UDP порт 135 для операций взаимодействия контроллер-контроллер и контроллер-клиент;

TCP порт 139 и UDP порт 138 для File Replication Service между контроллерами домена;

TCP и UDP порт 389 для LDAP запросов от клиента к серверу;

TCP и UDP порт 445 для File Replication Service;

TCP и UDP порт 464 для смены пароля Kerberos;

TCP порт 3268 и TCP порт 3269 для доступа к Global Catalog от клиента к контроллеру домена;

TCP и UDP порт 53 для DNS запросов;

0